Double Extortion, oftewel dubbele afpersing staat voor een nieuwe ontwikkeling in ransomware-aanvallen. Ransomware is een cyberaanval waarbij kwaadaardige software computers en bestanden gijzelt. In het Nederlands noemen we ransomware ook wel gijzelsoftware. De bestanden op een computer of netwerk worden versleuteld, en pas vrijgegeven als je betaalt.

Double Extortion heeft een nieuwe dimensie toegevoegd aan het alarmerende landschap van ransomware-aanvallen. In deze blog gaan we wat dieper in op wat Double Extortion inhoudt.

Wat is Double Extortion?

Double Extortion is een vorm van ransomware-aanval waarbij de aanvallers niet alleen bestanden versleutelen en losgeld eisen voor de ontsleuteling, maar ook dreigen om gestolen gevoelige gegevens openbaar te maken als het losgeld niet wordt betaald. Met andere woorden, het slachtoffer wordt geconfronteerd met de dreiging van zowel gegevensverlies als het onvermogen om toegang te krijgen tot hun bestanden, tenzij ze het gevraagde losgeld betalen. De meeste ransomware aanvallen van tegenwoordig zijn “Double Extortion” aanvallen.

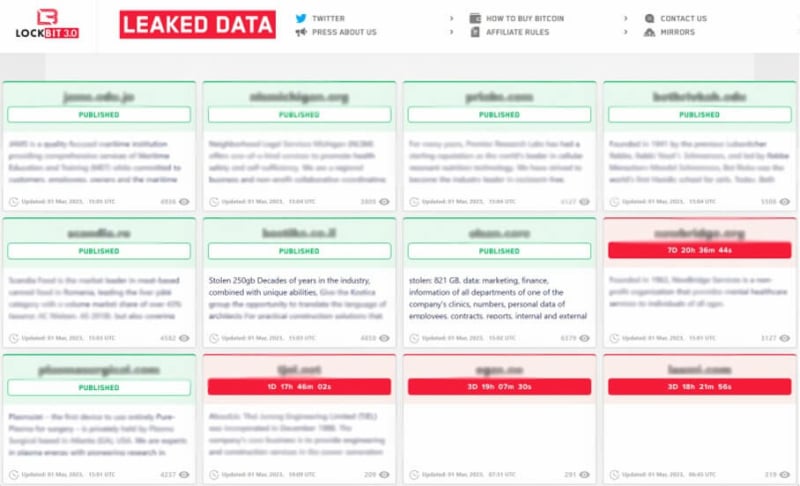

De ransomware criminelen hebben hun eigen website op het Darkweb waarop de gestolen gegevens getoond worden. Ze laten meestal een snippet van de data zien die ze hebben gestolen om te bewijzen dat ze gevoelige data hebben gestolen. Soms staat er ook de hoeveelheid gestolen data bij. Als het slachtoffer (dit zijn meestal bedrijven) nog moet betalen, zie je soms ook een aftelklok hoeveel tijd ze nog hebben om te betalen. Zie hieronder een voorbeeld:

Hoe werkt Double Extortion?

Net als bij traditionele ransomware-aanvallen begint een Double Extortion-aanval meestal met het infiltreren van het netwerk van een organisatie via phishing-e-mails, kwetsbaarheden in software of andere kwetsbaarheidspunten. Eenmaal binnen gaan ze meestal eerst het netwerk verkennen. Dit kan maanden duren.

Ze proberen hogere rechten te verkrijgen, zoals beheerdersrechten, om bij nog meer systemen en data te kunnen komen. Ze gaan op zoek naar gevoelige informatie en de kroonjuwelen van het bedrijf. Deze gaan ze eerst exfiltreren en daarna, versleutelen de aanvallers bestanden en laten ze een losgeldbericht achter waarin ze eisen dat het slachtoffer een bepaald bedrag in cryptocurrency betaalt om de decryptiesleutel te ontvangen.

Voorbeeld van een losgeldbericht:

Wat Double Extortion onderscheidt, is de extra stap van het stelen van gevoelige gegevens tijdens de aanval. Deze gegevens kunnen variëren van persoonlijke informatie van klanten tot bedrijfsgeheimen en financiële gegevens. De aanvallers dreigen vervolgens deze gegevens openbaar te maken of te verkopen op het dark web als het losgeld niet binnen een bepaalde tijd wordt betaald, waardoor het slachtoffer onder druk wordt gezet om te betalen.

Waarom is Double Extortion een zorg?

Bij een ransomware-aanval zonder Double Extortion, zijn bedrijven hun bestanden kwijt, kunnen ze misschien maandenlang niet meer operationeel zijn en verliezen aanzienlijk veel geld. Maar als belangrijke data ook nog eens is gestolen en mogelijk op straat komen te liggen, worden deze bedrijven ook geconfronteerd met reputatieschade en worden hun klanten ook slachtoffers.

Bijvoorbeeld bij de ransomware-aanval op ROC Mondriaan zijn de gegevens van heel veel leerlingen op straat komen te liggen. Namen, adressen, e-mailadressen, foto’s telefoonnummers, cijferlijsten etc. De leerlingen kunnen daar lang de gevolgen van voelen zoals identiteitsfraude en slachtoffer worden van toekomstige cyberaanvallen.

Als je toch slachtoffer bent geworden, wat moet je doen?

Omdat het vaak gerichte en geavanceerde cyberaanvallen zijn, is het belangrijk om een goed onderzoeksteam op te starten.

- Stel een onderzoeksteam op met interne en externe partijen zoals: systeembeheerders, managers, legal afdeling, communicatie en een cybersecurity bedrijf die gespecialiseerd is in zulke onderzoeken.

- Doe aangifte bij de politie, die kunnen wellicht ondersteunen in sporen veiligstellen om de daders op te sporen.

- Kijk of de encryptiesleutel bekend is bij No More Ransom. Zij bieden gratis encryptiesleutels aan en ondersteuning.

- Doe forensisch onderzoek: identificeer geïnfecteerde systemen, hoe zijn de cybercriminelen binnen gekomen, etc.

- Ransomware onderzoeken zijn complex en met het onderzoeksteam zal een stappenplan gemaakt worden die zal eindigen in herstel en recovery werkzaamheden om alle systemen weer up en running te krijgen.

En dan uiteraard de vraag: moet je de cybercriminelen wel of niet het losgeld betalen? Een lastige vraag, maar een belangrijke vraag. Uiteraard, adviseer ik om NIET te betalen! Als je betaalt, houd je het criminele businessmodel juist in stand. Cybercriminelen vragen ook steeds meer losgeld in vergelijking met vroeger omdat bedrijven toch betalen. Bedrijven betalen omdat ze wellicht failliet gaan als ze niet betalen of andere verwoestende gevolgen. Ze handelen uit eigen belang en niet uit maatschappelijk belang. Daarom zijn preventieve maatregelen zo belangrijk!

Wat als je betaald krijg je dan je bestanden terug en kan je ervan uitgaan dat je data niet gelekt wordt?

Slachtoffers vragen zich ook vaak af of als ze losgeld betalen wel de decryptiesleutel krijgen en hun data niet alsnog wordt gelekt? Als jij bent getroffen met ransomware kan je vaak chatten met de cybercriminelen. Via deze chat kan je onderhandelen over het bedrag van het losgeld, maar zij kunnen ook bewijzen dat ze echt de decryptiesleutel. Ze vragen je dan om een versleuteld bestand op te sturen en zij sturen het onversleuteld terug. Je mag er ook van uit gaan dat je degelijk de decryptiesleutel krijgt, anders zou hun businessmodel niet werken.

Maar kan je er ook vanuit gaan dat als je betaalt jouw data niet alsnog wordt gelekt? Dit kan je nooit zeker weten. Misschien verkopen ze het wel door op het Darkweb zonder dat je dit weet. In principe zullen de cybercriminelen dit niet doen, omdat dit hun businessmodel dan zou schaden. Maar het blijven criminelen

Hoe kunnen we ons beschermen tegen Double Extortion?

Om jezelf te beschermen tegen Double Extortion en andere ransomware-aanvallen, zijn er verschillende maatregelen die je kunt nemen:

- Investeer in robuuste cybersecurity-oplossingen zoals firewalls, antivirussoftware en intrusion detection systems.

- Houd al je software en systemen up-to-date met de nieuwste beveiligingspatches.

- Geef regelmatig training aan medewerkers over cyberbeveiliging en hoe ze verdachte e-mails en links kunnen herkennen.

- Maak regelmatig back-ups van je gegevens en sla deze op in een offline omgeving.

- Overweeg het gebruik van geavanceerde beveiligingsoplossingen zoals gedragsanalyse en machine learning om verdachte activiteiten te detecteren.

- Stel een incident response plan op om snel te kunnen reageren op een ransomware-aanval en de impact ervan te minimaliseren.

Kijk voor meer informatie over preventiemaatregelen op de website van No More Ransom.

Conclusie

In een tijd waarin digitale dreigingen voortdurend evolueren, is het essentieel om proactief te zijn en de nodige maatregelen te nemen om jezelf te beschermen tegen Double Extortion en andere vormen van cybercriminaliteit. Alleen door samen te werken en bewustzijn te creëren over deze bedreigingen kunnen we een veiligere digitale omgeving creëren voor ons allemaal.